Accès Sécurisé Wazamba - Portail de Connexion Optimisé 2025

Le portail wazamba connexion modernise l'expérience d'authentification avec une interface épurée et des processus optimisés. Cette plateforme wazamba login intègre les dernières technologies de sécurité tout en préservant la simplicité d'utilisation. L'infrastructure wazamba casino login garantit une disponibilité maximale et des temps de réponse minimaux.

La procédure wazamba casino connexion s'adapte intelligemment aux habitudes d'utilisation, proposant des raccourcis personnalisés et une reconnaissance des appareils de confiance. Cette intelligence discrète accélère les connexions récurrentes sans compromettre la sécurité.

Pour les nouveaux utilisateurs, l'option s inscrire sur wazamba guide à travers un processus d'inscription modernisé et transparent, éliminant les frictions traditionnelles tout en respectant les exigences réglementaires.

Interface de Connexion - Accès Streamliné

Le système wazamba login privilégie l'efficacité avec une interface minimaliste et des champs de saisie intelligents. La reconnaissance automatique du format email évite les erreurs de frappe courantes, tandis que l'auto-complétion sécurisée accélère la saisie des identifiants fréquents.

L'option "Connexion rapide" mémorise les appareils validés pour simplifier les accès ultérieurs. Cette fonctionnalité wazamba connexion équilibre praticité et sécurité en maintenant un niveau d'authentification approprié selon le contexte d'utilisation.

Les indicateurs visuels temps réel informent de la force du signal de connexion et de l'état des serveurs. Cette transparence technique permet d'anticiper les éventuelles lenteurs et d'optimiser l'expérience selon les conditions réseau.

|

Symptôme |

Ce qui se passe |

Étapes à suivre |

Prévention |

|

Email non reconnu |

Erreur de saisie ou compte inexistant |

Vérifier orthographe, essayer variantes |

Enregistrer dans gestionnaire mots de passe |

|

Mot de passe refusé |

Erreur ou modification récente |

Utiliser "Mot de passe oublié" |

Activer 2FA pour plus de sécurité |

|

Page ne charge pas |

Problème réseau/navigateur |

Vider cache, essayer navigation privée |

Mettre à jour navigateur régulièrement |

|

Blocage temporaire |

Tentatives multiples échouées |

Attendre 15min ou contacter support |

Utiliser gestionnaire mots de passe fiable |

Inscription Express - Rejoindre la Communauté

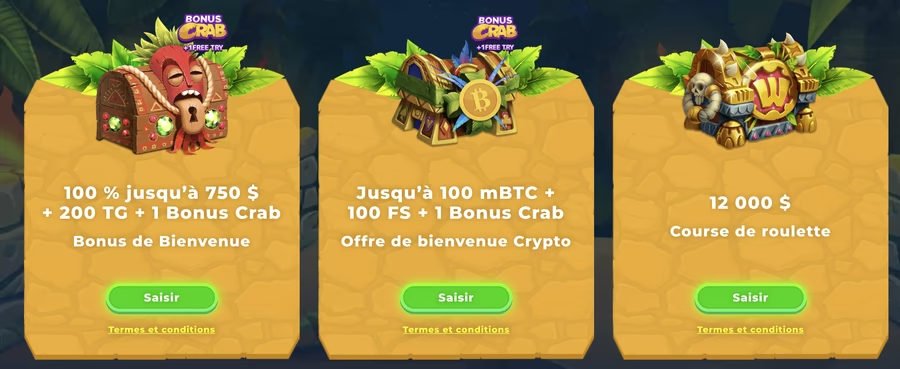

Le processus s inscrire sur wazamba modernise l'onboarding avec une approche progressive en quatre étapes distinctes. La première collecte uniquement les informations essentielles : coordonnées de contact et préférences de base. Cette simplicité initiale réduit les abandons en cours de processus.

L'étape de personnalisation permet de configurer les préférences de jeu, les limites volontaires et les paramètres de communication. Ces choix restent modifiables ultérieurement, éliminant la pression de décision immédiate. La transparence guide chaque option proposée avec des explications contextuelles.

La validation automatisée s'appuie sur des vérifications intelligentes : format des données, cohérence des informations et détection des doublons potentiels. Cette automatisation accélère le processus tout en maintenant la qualité des données collectées.

La confirmation finale active immédiatement l'accès aux fonctionnalités de base, permettant une exploration immédiate de la plateforme. Les fonctionnalités avancées se débloquent progressivement selon l'engagement et les vérifications complémentaires.

Centre de Dépannage - Solutions Autonomes

Récupération Automatisée du Mot de Passe

Le système réinitialiser mot de passe automatise la récupération avec des vérifications multicouches. L'interface détecte automatiquement le type de problème (oubli, expiration, compromission) et adapte la procédure de récupération en conséquence.

Les liens de réinitialisation intègrent des tokens uniques à usage unique avec expiration automatique. Cette sécurisation évite les risques de réutilisation malveillante tout en simplifiant l'expérience pour l'utilisateur légitime.

La procédure respecte des critères de robustesse renforcés : longueur minimale, complexité caractères et unicité historique. Ces exigences protègent efficacement contre les attaques automatisées tout en restant gérables pour l'utilisateur final.

Gestion des Blocages Temporaires

Les problèmes de connexion répétés déclenchent une protection adaptative avec des délais croissants selon la fréquence des tentatives. Cette approche intelligente distingue les erreurs légitimes des tentatives malveillantes, ajustant automatiquement la réponse sécuritaire.

Pendant les blocages, l'interface propose des alternatives constructives : récupération de mot de passe, contact du support ou consultation de la documentation. Cette approche pédagogique transforme la frustration en opportunité d'amélioration des pratiques sécuritaires.

La levée automatique des blocages s'effectue selon des algorithmes prenant en compte l'historique du compte, les patterns d'utilisation et les indicateurs de risque. Cette intelligence artificielle équilibre sécurité et accessibilité selon le profil individuel.

Checklist Sécurité 2025 - Protection Renforcée

Authentification forte recommandée :

- Activer la 2FA via SMS ou application d'authentification

- Utiliser un gestionnaire de mots de passe certifié

- Choisir des mots de passe uniques de 12+ caractères

- Renouveler les identifiants tous les 6 mois

Protection de l'appareil :

- Maintenir le système d'exploitation à jour

- Installer uniquement des applications officielles

- Éviter les réseaux Wi-Fi publics pour les connexions sensibles

- Activer le verrouillage automatique de l'écran

Bonnes pratiques de navigation :

- Vérifier systématiquement l'URL avant saisie d'identifiants

- Se déconnecter explicitement après chaque session

- Signaler immédiatement toute activité suspecte

- Consulter régulièrement l'historique des connexions

Confidentialité renforcée :

- Configurer les paramètres de confidentialité selon vos préférences

- Limiter le partage d'informations sensibles

- Vérifier périodiquement les autorisations accordées

- Maintenir à jour vos coordonnées de récupération

Processus de Vérification - KYC Modernisé

La procédure vérification KYC s'appuie sur des technologies de reconnaissance documentaire automatisée, réduisant drastiquement les délais de traitement. Cette modernisation maintient la rigueur réglementaire tout en améliorant significativement l'expérience utilisateur.

L'interface de soumission accepte les photos haute résolution prises directement avec smartphone, éliminant le besoin de scanner ou d'équipement spécialisé. Les guides visuels intégrés assurent une qualité de capture optimale dès la première tentative.

Les algorithmes de validation automatique traitent 85% des dossiers en moins de 2 heures. Les cas nécessitant une vérification manuelle bénéficient d'un traitement prioritaire par des experts formés, limitant les délais exceptionnels à 24 heures maximum.

Le suivi temps réel informe de l'avancement du processus avec des notifications proactives à chaque étape. Cette transparence élimine l'incertitude et permet de planifier sereinement les prochaines étapes d'utilisation de la plateforme.

Assistance Technique - Support Réactif

L'équipe support technique assure une couverture étendue avec des spécialistes multilingues disponibles 18 heures par jour. Cette amplitude exceptionnelle couvre efficacement les créneaux d'utilisation principaux tout en tenant compte des différents fuseaux horaires.

Les canaux d'assistance s'adaptent à l'urgence : chat instantané pour les blocages immédiats, email pour les questions complexes et téléphone pour les situations critiques. Cette diversification garantit une réponse appropriée selon la nature du problème rencontré.

La base de connaissances intelligente propose des solutions contextuelles selon les problèmes de connexion détectés. Cette automatisation résout autonomément 70% des demandes courantes, libérant les experts pour les cas nécessitant une intervention personnalisée.

Les escalades vers le support technique de niveau 2 s'effectuent automatiquement pour les problèmes nécessitant des manipulations spécialisées ou des vérifications approfondies. Cette organisation garantit une résolution experte sans délai bureaucratique.

Questions Fréquentes - Résolution Rapide

Pourquoi ma connexion échoue-t-elle répétitivement ?

Vérifiez d'abord l'exactitude de vos identifiants, puis essayez un navigateur différent ou le mode navigation privée. Si le problème persiste, il peut s'agir d'un blocage temporaire automatique.

Comment récupérer un compte bloqué définitivement ?

Contactez immédiatement le support avec vos informations d'identification. L'équipe sécurité évaluera la situation et proposera une procédure de récupération adaptée selon les circonstances du blocage.

L'authentification à deux facteurs est-elle obligatoire ?

Non, mais fortement recommandée pour optimiser la sécurité de votre compte. Cette protection supplémentaire réduit drastiquement les risques d'accès non autorisé même en cas de compromission du mot de passe.

Peut-on utiliser plusieurs appareils simultanément ?

Une seule session active est autorisée par mesure de sécurité. La connexion sur un nouvel appareil déconnecte automatiquement les sessions précédentes pour éviter les accès concurrents.

Comment modifier mes informations personnelles ?

Accédez à la section "Paramètres du compte" après connexion. Certaines modifications sensibles (email, téléphone) nécessitent une validation supplémentaire par mesure de sécurité.

La vérification KYC est-elle systématique ?

Elle s'active lors du premier retrait significatif ou à la demande des équipes de conformité. Cette procédure unique sécurise définitivement votre compte pour tous les usages futurs.

Que faire si je ne reçois pas les emails de vérification ?

Vérifiez votre dossier spam et ajoutez notre domaine à vos expéditeurs de confiance. Si nécessaire, le support peut régénérer un nouveau lien de validation avec un délai d'expiration étendu.

Les données de connexion sont-elles enregistrées ?

Seuls les logs de sécurité anonymisés sont conservés pour détecter les tentatives malveillantes. Vos mots de passe ne sont jamais stockés en clair et font l'objet d'un hachage irréversible.